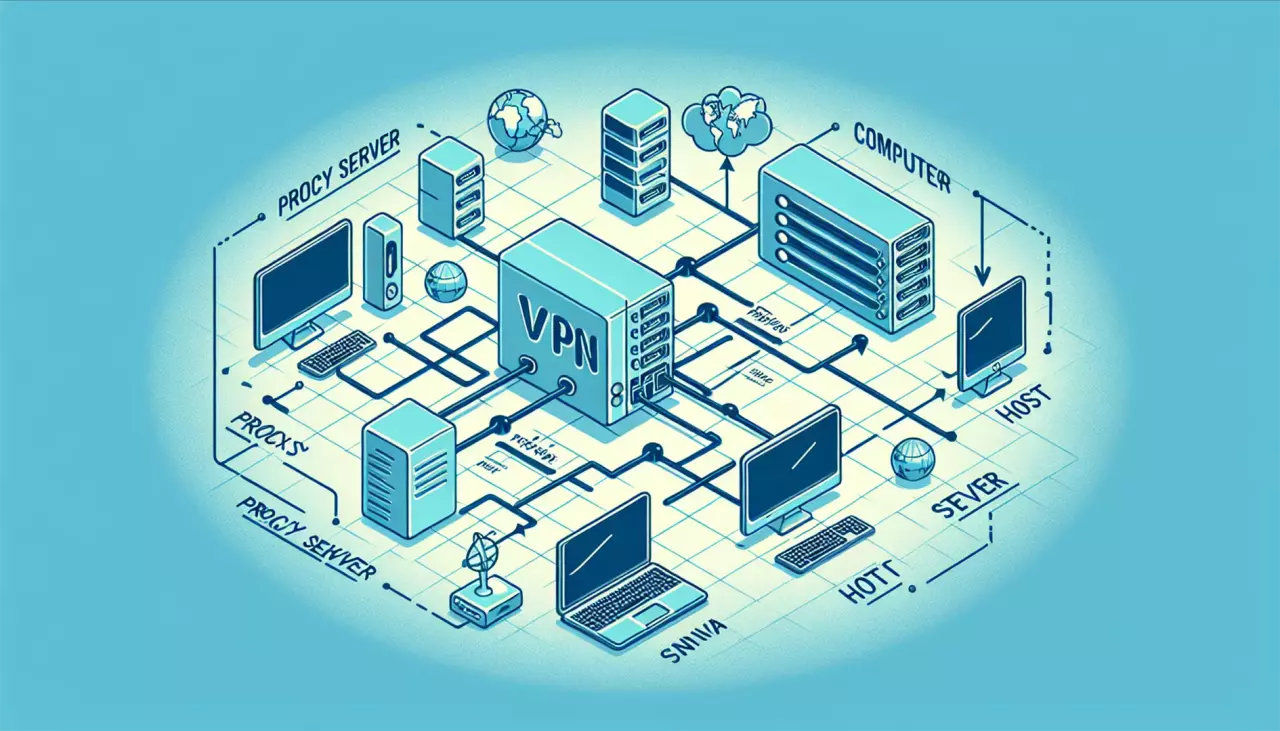

VPN|虛擬私人網路|Virtual Private Network

將專用網路延伸至公共網路,使使用者能夠在共享或公共網路上傳送和接收資料,如同他們的裝置直接連接到專用網路一樣。

VPN的優點包括增強專用網路的功能、安全性和管理能力,並允許對公共網路上無法訪問的資源進行訪問,常用於遠程辦公。

雖然加密很常見,但並不是VPN連接的固有部分。

VPN通過使用專用線路或在現有網路上使用隧道協定來建立虛擬對等連接。

從公共互聯網獲得的VPN可以提供類似廣域網路(WAN)的好處。

使用者可以遠程訪問專用網路中的資源。

VPN|分類

VPN主要分為以下三種類別:

VPN|遠程訪問

主機到網路的配置類似於將一台電腦連接到區域網路,提供對企業網路(如內聯網)的訪問。這種配置適用於需要訪問私人資源的遠程辦公人員,或需要在公共互聯網上保護數據的移動工作者。

VPN|站點-站點

站點對站點的配置連接兩個網路,將地理位置不同的辦公室或一組辦公室連接到一個資料中心。這種互連鏈路可以在不同的中間網路上運行,例如通過IPv4網路連接兩個IPv6網路。

VPN|基於外聯網的站點-站點

在站點對站點配置中,intranet站點對站點VPN連接屬於同一組織的站點,而extranet站點對站點VPN則連接屬於不同組織的站點。

個人通常使用遠程訪問VPN,而企業傾向於使用站點-站點連接來實現企業與企業、雲計算和分支機構之間的連接。然而,在複雜的商業網路中,這些技術可以結合使用,實現對任何特定站點資源的遠程訪問,例如資料中心的訂購系統。

VPN系統也可以根據以下方式分類:

- 用於傳輸流量的隧道協定

- 隧道的終止點位置(客戶邊緣或網路供應商邊緣)

- 連接的拓撲結構類型(站點到站點或網路到網路)

- 提供的安全級別

- 它們在OSI模型中的呈現層次(第2層或第3層網路連接)

- 同時連接的數量

VPN|安全性

VPN無法使線上連接完全匿名,但通常可以增加隱私和安全性。

為防止私人資訊洩露,VPN通常只允許使用隧道協定和加密技術的認證遠程訪問。

VPN|安全模式提供

- 保密性:即使網路流量在封包層面被嗅探到(例如網路嗅探器和深度封包檢查),攻擊者也只能看到加密的資料。

- 發件人認證:防止未經授權的使用者訪問VPN。

- 資訊完整性:檢測任何篡改傳輸資訊的情況。

VPN|安全協定

- IPsec:最初由網際網路工程任務組(IETF)為IPv6開發,並在RFC 6434中作為建議。IPsec使用加密技術,將IP封包封裝在IPsec封包內。解封發生在隧道的末端,原始的IP封包被解密並轉發到其預定目的地。

- IKEv2:由微軟和思科建立,與IPsec一起用於加密和認證,主要用於行動裝置上。

- 傳輸層安全(SSL/TLS):可對整個網路的流量進行隧道化處理(如OpenVPN和SoftEther VPN)或確保單個連接的安全。

- 資料報傳輸層安全(DTLS):在Cisco AnyConnect VPN中使用,解決了SSL/TLS在TCP上進行隧道傳輸的問題。

- 微軟對等加密(MPPE):與對等隧道協定一起工作。

- 微軟安全通訊端隧道協定(SSTP):通過SSL/TLS通道對對等協定或第2層隧道協定的流量進行加密。

- Secure Shell(SSH)VPN:OpenSSH提供VPN隧道(有別於通訊埠轉發),以確保遠程連接到網路或網路間連結。

- WireGuard:2020年,Linux和安卓核心都增加了對WireGuard的支援,使其被VPN供應商廣泛採用。

VPN|安全認證

在建立安全的VPN隧道之前,必須對隧道端點進行認證。使用者建立的遠程訪問VPN可以使用密碼、生物辨識技術、雙因素認證或其他加密方法。

網路到網路的隧道通常使用密碼或數位憑證,以自動建立隧道。

VPN|受信任的網路

一個可靠的VPN不是透過加密隧道來保護流量,而是依賴於單一供應商的網路安全措施。

VPN|MPLS-多協定標籤交換

MPLS( Multi-Protocol Label Switching )是一種在電信網路上使用的路由技術,可以透過標籤來引導資料傳輸。不同於傳統的方式使用網路位址來決定下一個節點,MPLS可以讓資料沿著預先設定的路徑進行傳送,因此可以節省在路由器上的處理時間。此外,MPLS也支援多協定和多種網路第二層的協議,使得整個網路更加靈活多樣化。透過MPLS技術,我們可以更有效率地管理和傳輸資料,在現代通訊網路中扮演著重要的角色。

VPN|L2TP-第二層隧道協定

L2TP ( Layer Two Tunneling Protocol )是一種基於標準的替代方案,同時也是兩種專有VPN協定的折衷方案,結合了各自的優勢。從安全角度來看,VPN要麼信任底層傳輸網路,要麼必須使用VPN本身提供的安全機制。除非在物理安全站點之間執行受信任的傳輸網路,否則受信任和安全模式都需要認證機制來確保使用者對VPN的訪問。

VPN|在移動網路時

VPN在移動虛擬私人網路用於VPN的端點不固定在一個IP位址上,而是在各種網路中漫遊,如手機運營商的資料網路或多個Wi-Fi存取點之間漫遊,而不會中斷安全的VPN對談或遺失應用對談。移動VPN廣泛用於公共安全領域和其他需要高移動性的組織,如現場服務管理和醫療保健。

VPN|之網路限制

VPN以往的局限性在於它們是對等的連接,往往不支援廣播域。因此,基於第二層和廣播包的通訊、軟體和網路可能無法像區域網路那樣得到完全支援。VPN的變種,如虛擬專用區域網路服務(VPLS)和第二層隧道協定,是為了克服這一限制。

VPN|之使用

許多公司企業的員工使用虛擬私人網路來訪問其內部網路,以達到遠程辦公的目的。

也有部分使用者使用商業VPN服務來解決網際網路隱私安全、繞開內容提供網站的地區限制等問題。

在中國大陸,由於防火長城對海外網路的限制及封鎖,中國大陸興起使用VPN連接外國網路的突破網路審查方法,俗稱翻牆。

2020年5月,中華人民共和國十三屆全國人大三次會議表決通過《全國人民代表大會關於建立健全香港特別行政區維護國家安全的法律制度和執行機制的決定》後,香港民眾對網際網路隱私的關注增加,導致VPN相關內容的搜尋量上升。

VPN|常見誤解

- VPN不會讓網際網路變得「私有」。即使IP位址被隱藏,通過追蹤cookie和裝置指紋仍能找到使用者。

- VPN不會使使用者免於駭客襲擊。

- VPN本身並不是一種完美的網際網路隱私保護手段,信任負擔從ISP轉移到VPN服務提供商。